原作者:

RAI面临的主要挑战之一是,很难找到愿意充当LP的ETH持有者,尤其是当利率高于目前约-5%至-10%的水平时。这个问题背后的一个主要原因是,目前RAI CDP作为收入来源与跑马圈地竞争。

如今,ETH持有者可以将自己的ETH放入CDP,取出RAI,以1% DAI的储蓄利率兑换成DAI,赚取10%左右的利差,或者5%左右的年回报率(考虑两倍的抵押存款)。或者,他们可以抵押他们的ETH,以较低的风险获得同样的5%年回报率。如果RAI利率甚至提高到-3%,计算结果将更有利于赌注质押。

一些人正在探索多侧支RAI作为这个问题的解决方案。我个人的看法是,戴作为任何多抵押算法(包括“真实资产”)的稳定货币,填补了小众市场,所以RAI生态在这个领域的竞争没有意义。所以,在我看来,只有当“多抵押品”指的是极狭义形式的多抵押品(ETH和质押ETH)时,才使得RAI(或分叉)成为多抵押品才有意义。

本文讨论了实现这一点的一些不同方法。

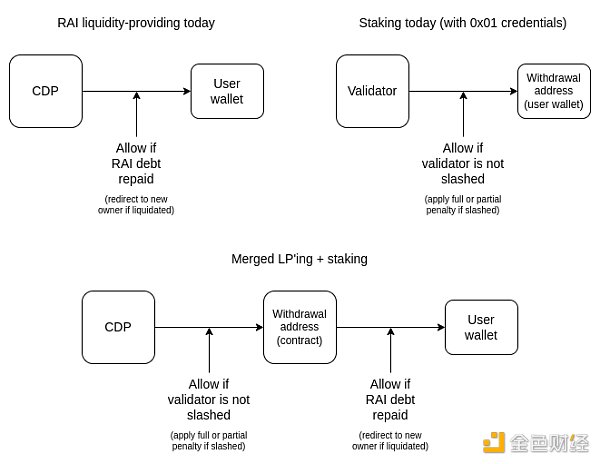

我们能否允许任何(单独)出质人使用其质押权益作为CDP抵押品?Eigenlayer是一套工具。通过将提款地址设置为仅在满足特定条件时返还资金的合同,它使质权人能够在其他应用中重复使用其质押的权益。可以想象,人们可以使用Eigenlayer制作一个版本的RAI:用户可以通过将取款地址设置为合同,将其质押的ETH存放在CDP中,只有在偿还RAI债务后,才会归还合同。如果用户被清算,契约的逻辑会将ETH的所有权转移给清算人(在协议中变为可能时也会立即触发提款)。

这种方法的主要挑战是,虽然在正常情况下效果很好,惩罚也非常少,非常低,但在极端情况下,会大大降低系统的安全性。特别是,如果攻击者打算进行51%的攻击(甚至是更温和的涉及没收部分提议者的攻击),那么他们将所有用于攻击系统的验证器放入RAI-CDP并取出尽可能多的RAI就变得合理了。

如果攻击者这样做,他们实际上是从系统中“窃取”RAI,导致RAI计价的债务。该体系可以尝试通过拍卖用FLX或瑞士联邦储备回购RAI来迅速实现再平衡,但它仍有破产的风险。

RAI可以直接用丽都的stETH吗?这是一种在解决上述问题时可能需要最少工作的方法。但我会对这种方法感到担忧,因为进一步巩固像stETH这样的质押制度,会导致以太坊层面的系统性风险。如果它获得了更大的市场支配地位,就会给管理stETH的系统带来很多信任,从而给整个以太坊誓约引入新的攻击媒介。对stETH来说,这远不如集中抵押衍生品真实,但它仍然是一个风险。

正因如此,我强烈倾向于尝试找到一种方法,使用质押的ETH作为抵押品,以避免围绕单一主导的流动性质押衍生品形成网络效应。而且由于RAI不需要抵押资产的可替代性(因为CDP是不可替代的),RAI实际上可以成为解决方案的一部分。

想法一:甲骨文作为质押,任何拥有RAI CDP(或RAI)的人都非常有信心RAI的甲骨文系统不会窃取他们的资金。如果RAI Oracle开始报告ETH/USD价格接近于零,所有CDP将被清算,其持有者将一无所有。RAI持有者(一个假想的攻击者可能是最大的一个)将能够进来购买CDP,并以非常便宜的价格获得ETH。

因此,应该高度重视对Oracle系统的信任。特别是,51%的协商投机令牌(本例中为FLX)无法在没有长时间延迟的情况下立即投票更换甲骨文提供商(否则,在风险投资总额超过FLX市场上限的环境下,系统无法稳定运行)。我自己对最佳模式的看法大致是肯定的。

无论如何,一个关键的观察是,既然RAI持有人已经相信甲骨文不会以这种方式搞砸他们,如果我们也以其他风险较小的方式信任甲骨文,似乎不会增加系统的漏洞。

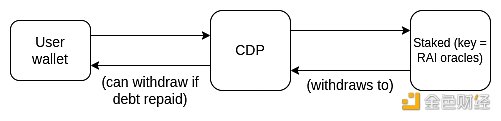

一个自然的选择是:RAI自己创建一个Lido副本,其中创建CDP的用户可以质押这些资金,并设置RAI预测器作为质押密钥(或许,RAI预测器可以一起运行分布式验证器),但设置CDP作为取款地址。

这里的信任度并没有看起来那么高:可怜的RAI预测机器可能会导致资金被销毁,要么被没收,要么不活动-泄露,但它们无法窃取资金,只有极少数例外,比如一次特殊的MEV攻击,攻击者因为双提议而被没收。

但这仍不完美:这种罕见的特殊攻击是可能的,也不清楚神谕是否愿意成为信物。质押的法律风险似乎高于成为预言机提供者的法律风险,这在很多司法管辖区属于言论自由的“仅供参考”的明确范畴。这也将产生更大的攻击他们的动机。

想法二:作为二选二的保证,甲骨文是一个替代品,可以让用户保持更多的控制权,减少对甲骨文的信任。而不是属于神谕的质押密钥,质押密钥是P+Q,其中Q是属于神谕的密钥,P是CDP持有人持有的密钥。因为BLS签名的算法特性,预测者可以用Q签名,CDP持有者可以自己用P签名,把两个签名加在一起,生成一个验证P+Q的签名,这个基本上就是2的2了。

这加强了信任属性,如下所示:

仅靠预测机器无法惩罚CDP持有者;

神谕本身不能攻击提议者,因为阻止提议需要CDP持有者的签名;

CDP持有者不会被罚款或受到攻击,因此他们无法通过这种方式破坏系统的抵押品;

甲骨文或CDP持有者可以下线;这种情况下,对方会触发退出,退出CDP,损失不大;

极端的情况是Oracle或CDP持有者在非活动泄漏期间离线。在这种情况下,任何一方都可能使对方遭受损失。

实现这种设计是DVT的一个特例:

这是2-of-2,所以从网络的角度来看,这是最简单的情况;

两者之一(甲骨文)正在为数以千计的合作伙伴提供服务。但是,它可以简单地签署相同的数据,并将其发布给所有CDP合作伙伴以供下载;

为了保持区块生产的自主性,在这种特殊情况下,它可以使用一个系统,倡议者选择要签名的内容,并将其发送到Oracle进行联合签名。Oracle不应该在同一个域的同一个槽位同时签两个不同的数据,因为可能会结合致盲的招数来没收CDP。

这是一个需要实现的新技术,所以可能需要DVT团队的配合才能真正实现。一旦建成,操作起来应该不会太难。

idea 2的弱点这个系统最大的漏洞是不活动泄漏,因为这些漏洞可能只由Oracle离线触发。但是,我觉得接受这个风险是可以的。如果余额低于16 ETH,验证器将自动退出并提取ETH。因此,我们可以简单地接受两倍抵押品要求的质押式ETH,而不是提供1.5倍的常规ETH。

极端情况下,如果同时泄露多个验证者,一次只能退出几个人,那么16 ETH以下会进一步泄露部分验证者,但如果有需求,这是以太坊质押协议可能发生的变化。即使不修复,也需要非常极端的攻击(50%以上的人离线)。在诚实验证者控制的余额比例回到2/3以上之前,大量的验证者泄漏远低于16 ETH。

另一个主要缺点是,在主要关注的不是恶意没收预测器,而是恶意或粗心地离线预测器的世界中,它不能很好地工作。这可能是因为我们(I)预期Oracle是一个低质量的承诺,因为我们为了诚实而不是技术熟练进行优化,或者(ii)Oracle使用可信的硬件,并且用户接受这是一个(部分)信任假设(请参见)。为了解决这些弱点,我们提出了以下想法3。

想法3:半信任Oracle实现分层安全另一种方法是在您可以保证大多数Oracle机器是诚实的情况下,消除剩余的信任问题。

我们定义三个常数:

n:预测器系统中预测器的总数;K1:可以用CDP持有者对消息进行签名的Oracle机器的数量(例如k1 ~= 0.2 * N)k2:可以一起工作对没有CDP持有者的消息进行签名的Oracle机器的数量(例如k2 ~= 0.8 * N)。

我们要求Oracle维护两个秘密共享密钥:

Q1,N分之1秘密共享。

P+Q2,N个秘密共享中的k2个(后者是每个CDP持有者一个)。

对于Q1,甲骨文可以与CDP持有者签约,对于Q2,他们可以独立签约。

在k1+k2 = N的情况下(例如,k1 = N/5,k2 = 4N/5),这可以确保在任一情况下都不会发生没收和不活动泄漏:

超过k2的Oracle机器是诚实的(因为可以独立签名消息,恶意CDP持有者找不到k1的法定人数来联合签名);

至少k1个Oracle机器是诚实的,CDP持有者是诚实的(因为这两个群体可以一起签名消息,而其余的Oracle机器不能签名或阻止);

这种风格类似于Rollup的第一轮训练,它在两种安全模型之间创建了一种线性混合,作为部分信任但不过分信任它们的一种方式。

请注意,这个设计可以看作是思路1和思路2的概括(甚至是CDP持有人可以签自己名字的提议):k1和k2可以根据需要进行调整,以探索信任谁空的整体权衡。

这些方法的一般好处(2或3中的想法1)

可信且中立,不引入外部依赖:它只信任参与者,它被赋予了更高的信任度;

实现了用户可以同时质押和持有CDP收益;

避免不必要地提升现有流动性质押衍生品的网络效应。相反,该计划维持的稳定货币是(稳定的)流动性质押衍生品。

比较想法1、想法2和想法3,并根据实施的简单程度对它们进行排序。想法1 >;想法2 >想法3

根据坏预测机排名,idea 3 >;想法2 >想法1

根据对不良CDP持有者的保护程度排名,idea 3 >: Idea 2 > Idea 1

根据避免运行它的恐惧来排序,想法2 >:想法3 >想法1

总之,idea 1短期内似乎更容易实现,对于“同时赚取其他质押收益”空,将是一个有趣的补充。但是,想法2和3似乎更不值得信任,更持久,更不信任神谕,更好地维护了跑马圈地的分散性,所以从长远来看,它们似乎更吸引我。

温馨提示:注:内容来源均采集于互联网,不要轻信任何,后果自负,本站不承担任何责任。若本站收录的信息无意侵犯了贵司版权,请给我们来信(j7hr0a@163.com),我们会及时处理和回复。

原文地址"Vitalik:以RAI系统为例 探讨预言机共同质押的可能性":http://www.guoyinggangguan.com/qkl/179565.html。

微信扫描二维码关注官方微信

▲长按图片识别二维码